모의해킹 서비스

시스템

System Penetration Testing

시스템 모의해킹은 OS, Network 장비, DB, 보안장비등 IP가 부여되는 모든 시스템 자산에 대해서 취약점을 테스트합니다.

Read More웹 애플리케이션

Web Application Penetration Testing

SQL 인젝션, 크로스 사이트 스크립팅, 버퍼 오버플로우 등 다양한 웹 애플리케이션의 소프트웨어 결함을 테스트함으로써 모의해킹을 통해 분석 및 조치합니다.

Read More모바일

Mobile Device & Application Penetration Testing

모바일 디바이스나 애플리케이션의 권한 이상동작 및 코드 변조, 데이터 유출등과 같은 모바일 취약점에 대한 분석 및 조치합니다.

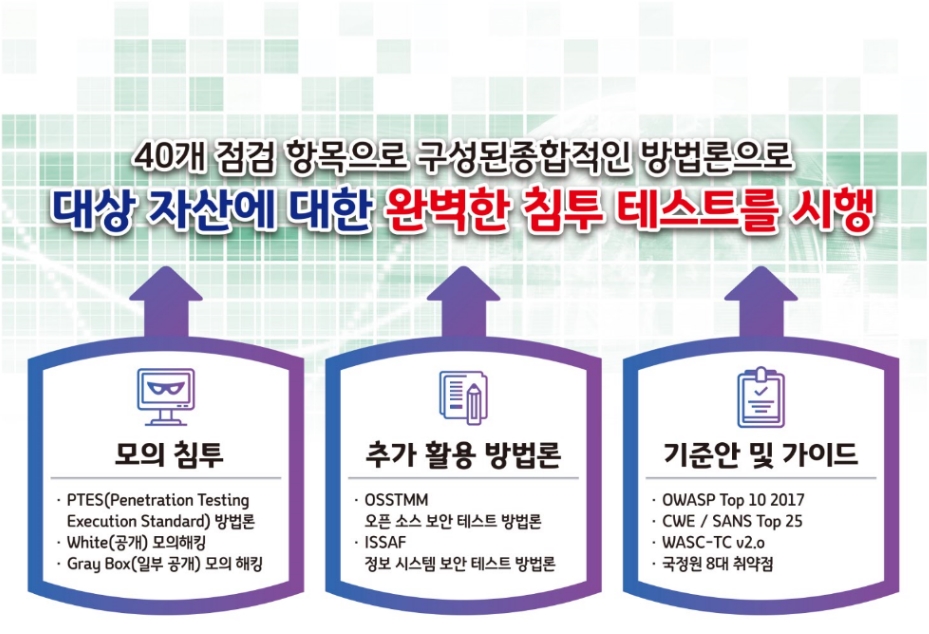

Read More모의해킹 서비스 개요

Penetration Testing Summary

개요

기업 인프라의 주요 정보시스템에 존재하는 CVE, CWE 취약점 분석 후 실제 침투 여부를 파악하며, 기술적 보안 취약성을 진단하고 효과적인 개선방안을 마련해 주요 정보시스템의 보안과 안정성을 확보하기 위한 서비스입니다.

서비스 영역

Service Area웹 애플리케이션

OWASP TOP 10 국정원8대 취약점, 주요통신기반시설 취약점 항목

시스템

Exploit Attack, MITM, Dos Attack, Bound Attack 등

네트워크

Sniffing, Key Crack, Driving Attack, Rogue AP Attack, Direct Attack, Dos Attack, Client Side Attack 등

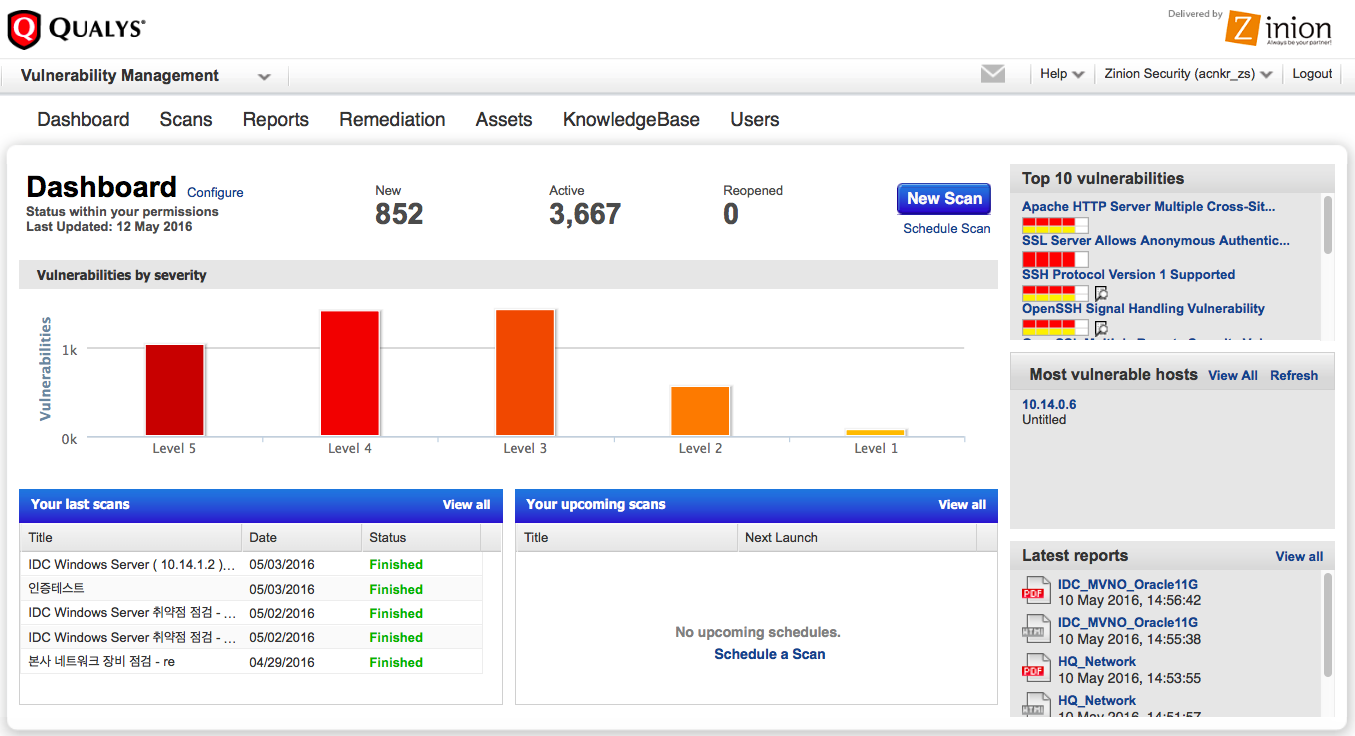

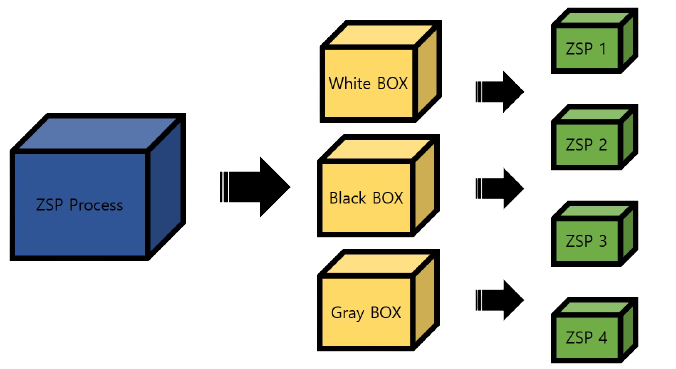

시스템 모의해킹 방법론

System Penetration Testing Methodology지니온은 모의 침투 테스트를 통하여 주요 자산 에 존재하는 CVE 실제 침투 가능 여부를 파악하며, 보안 상태를 진단하는 것에 목적을 둡니다.

ZSP

정보시스템 외부에서 해커를 가장하여 침투 테스 트를 수행, White Box로 진행하며, 서버 정보(IP, 계정정보)를 가지고 시스템 내 잠재적인 위험까지 식별

정보시스템 외부에서 해커를 가장하여 침투 테스 트를 수행, Black Box로 진행하며, 한정적인 정보(IP)를 가지고 시스템 내 잠재적인 위험까지 식별

정보시스템 내부에서 해커를 가장하여 침투 테스 트를 수행, White Box로 진행하며, 서버 정보(IP, 계정정보)를 가지고 시스템 내 잠재적인 위험까지 식별

정보시스템 내부에서 해커를 가장하여 침투 테스 트를 수행, Black Box로 진행하며, 한정적인 정보(IP)를 가지고 시스템 내 잠재적인 위험까지 식별

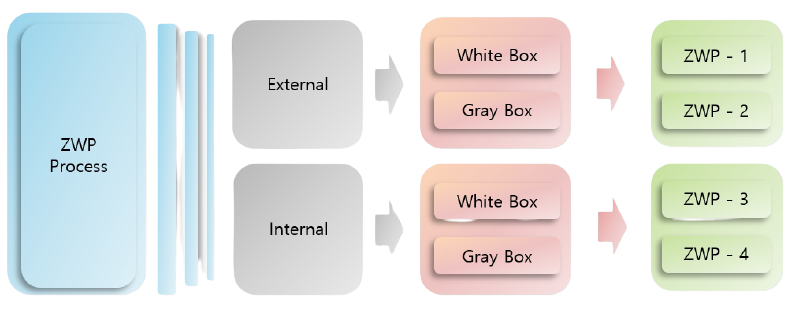

웹 모의해킹 방법론

Web Application Penetration Testing Methodoloy모의해킹을 통해 주요 웹 서비스 자산에 존재하 는 CWE(Common Weakness Enumeration)실제 침투 가능 여부를 판단하여, 보안 상태를 진단하는데 목적을 둡니다

ZWP

정보시스템 외부에서 해커를 가장하여 침투 테스 트를 수행, White Box로 진행하며, 서버 정보(IP, 계정정보)를 가지고 시스템 내 잠재적인 위험까지 식별

정보시스템 외부에서 해커를 가장하여 침투 테스 트를 수행, Gray Box로 진행하며, 한정적인 정보(IP, 일반 계정 또는 계정 없이 진행)를 가지고 시스템 내 잠재적인 위험까지 식별

정보시스템 내부에서 해커를 가장하여 침투 테스 트를 수행, White Box로 진행하며, 서버 정보(IP, 계정 정보)를 가지고 시스템 내 잠재적인 위험까지 식별

정보시스템 내부에서 해커를 가장하여 침투 테스 트를 수행, Gray Box로 진행하며, 한정적인 정보(IP, 일반 계정 또는 계정 없이 진행)를 가지고 시스템 내 잠재적인 위험까지 식별

모바일 모의해킹 방법론

Mobile Penetration Testing Methodology업데이트 예정

모의해킹 프로세스